Une faille de sécurité sur vos données comptables ne se résume pas à une perte technique. Elle fragilise la confiance de vos clients, expose votre cabinet à des sanctions réglementaires et compromet des mois de travail en quelques secondes. Pour les responsables informatiques et directeurs financiers, la question n’est plus de savoir si une attaque peut survenir, mais comment l’empêcher de causer des dommages irréversibles. PowerBI et Azure offrent aujourd’hui un écosystème complet pour protéger, surveiller et démontrer la conformité de vos données financières. Ce guide vous présente une méthode structurée, couche par couche, pour construire une sécurité robuste et auditable.

Table des matières

- Etablir les prérequis : audit et définitions du périmètre comptable

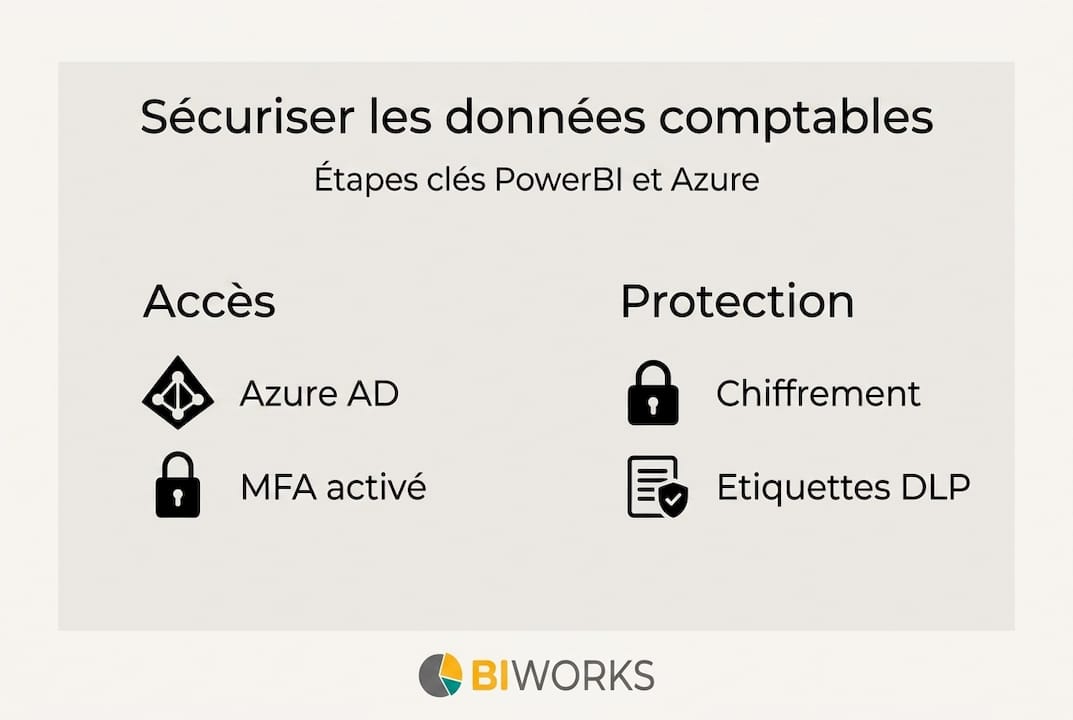

- Sécuriser l’accès : authentification forte et gestion des identités

- Application des méthodes de chiffrement et de segmentation des données

- Détecter et prévenir les fuites de données sensibles

- Les pièges à éviter et retours terrain sur la sécurisation comptable

- Passez à l’action avec les experts Power bi et Azure

- Questions fréquentes sur la sécurisation des données comptables

Points Clés

| Point | Détails |

|---|---|

| Approche en couches | Combinez gestion des accès, chiffrement et DLP pour une sécurité comptable efficace. |

| Outils Microsoft adaptés | Power BI, Azure AD, Purview et Key Vault s’intègrent pour un contrôle robuste des données financières. |

| Audit régulier essentiel | Vérifiez et ajustez vos dispositifs en continu pour rester conforme et protéger l’information comptable. |

| Formation utilisateurs | Sensibilisez les équipes IT et finance pour éviter les erreurs humaines et renforcer la vigilance. |

Etablir les prérequis : audit et définitions du périmètre comptable

Avant de configurer le moindre paramètre technique, il faut savoir exactement ce que vous protégez. Cette étape préliminaire est souvent négligée, et c’est précisément là que les failles apparaissent.

Les données à identifier en priorité

Commencez par cartographier les flux comptables sensibles : écritures du grand livre, balances clients et fournisseurs, fichiers FEC (fichiers des écritures comptables), données de paie et rapports de consolidation. Ces données circulent entre des sources multiples, des ERP aux entrepôts Azure, en passant par des fichiers Excel partagés. Sans cartographie précise, vous ne pouvez pas protéger ce que vous ne voyez pas.

Les acteurs à impliquer dès le départ

Trois fonctions doivent être impliquées simultanément : le responsable IT (architecture et accès), le directeur financier (périmètre métier et criticité des données) et le DPO (conformité au sens du règlement général sur la protection des données). Cette trilogie garantit que les décisions techniques sont ancrées dans la réalité réglementaire et métier.

Les outils Microsoft à préparer

Voici les composants essentiels à activer avant de démarrer la sécurisation des solutions PowerBI pour entreprise dans votre environnement comptable et Service : gestion des identités avec Azure Active Directory, coffre-fort de clés avec Azure Key vault, gouvernance des données avec Microsoft Azure Monitor et Microsoft purview.

| composant | rôle principal | priorité d’activation |

|---|---|---|

| Azure Active Directory | gestion des identités et accès | critique |

| Azure Key vault | gestion des clés de chiffrement | haute |

| Microsoft purview | classification et gouvernance des données | haute |

| Power bi audit logs | traçabilité des actions utilisateurs | moyenne |

Un audit initial doit couvrir trois dimensions : les risques d’accès non autorisé, les risques de fuite lors des exports, et les risques de non-conformité lors d’un contrôle fiscal ou d’un audit SOC2. La défense en profondeur nécessite d’articuler identité, réseau, modèle sémantique et DLP pour réussir un audit SOC2 ou conforme au règlement général sur la protection des données.

conseil de pro: documentez chaque décision de périmètre dans un registre de traitement. Ce document devient votre preuve de conformité lors d’un audit externe.

Sécuriser l’accès : authentification forte et gestion des identités

Avec un périmètre bien défini et audité, abordons le verrouillage des accès aux données par la gestion des identités et des droits.

La gestion des identités est le premier rempart contre les intrusions. Un mot de passe seul ne suffit plus, surtout quand vos données comptables sont accessibles depuis des postes distants ou des appareils mobiles.

Comment structurer vos groupes d’accès dans Azure AD

- créez des groupes distincts pour chaque profil : comptables internes, équipe IT, auditeurs externes, et dirigeants.

- affectez des droits minimaux à chaque groupe selon le principe du moindre privilège : un auditeur externe n’a pas besoin des droits d’un administrateur Power bi.

- activez le MFA (authentification multifacteur) pour tous les accès aux espaces de travail contenant des données financières.

- configurez le SSO (authentification unique) pour simplifier l’expérience utilisateur sans sacrifier la sécurité.

- paramétrez les politiques d’accès conditionnel : bloquez les connexions depuis des pays non autorisés, exigez un appareil conforme pour accéder aux rapports sensibles.

La différence entre un rôle viewer et un rôle admin est considérable en termes d’exposition. Un viewer ne peut que consulter les rapports publiés. Un admin peut modifier les sources de données, exporter les jeux de données bruts et gérer les autorisations. Cette distinction doit être appliquée rigoureusement dans chaque workspace Power bi.

“Azure AD centralisé avec MFA, SSO et accès conditionnel constitue la base recommandée pour gérer les identités dans Power bi.”

Pour les cabinets comptables qui partagent des rapports avec leurs clients via la collaboration sécurisée Power bi Service, les politiques d’accès conditionnel permettent de limiter les sessions à des plages horaires définies ou à des adresses IP autorisées.

conseil de pro: révisez les droits d’accès tous les trimestres. Les collaborateurs changent de poste, quittent l’entreprise ou voient leurs responsabilités évoluer. Un accès non révoqué est une faille ouverte.

Application des méthodes de chiffrement et de segmentation des données

Une fois l’accès restreint, il s’agit maintenant d’assurer que les données comptables sont chiffrées et cloisonnées, même si un accès non autorisé venait à se produire.

données au repos et en transit : les standards à appliquer

- chiffrement au repos : Power bi utilise AES-256 par défaut pour les données stockées dans ses capacités cloud. Azure Storage applique le même standard pour vos fichiers et bases de données.

- chiffrement en transit : toutes les communications entre Power bi et vos sources de données doivent utiliser TLS 1.2 minimum. Ne laissez jamais une connexion non chiffrée vers une base comptable.

- gestion des clés : par défaut, Microsoft gère les clés de chiffrement. Pour les données les plus sensibles, optez pour les clés gérées par le client (CMK) via Azure Key vault, ce qui vous donne un contrôle total sur le cycle de vie des clés.

L’activation du chiffrement AES-256 et TLS 1.2+ dans Power bi avec gestion optionnelle des clés via Azure Key vault est documentée comme standard de sécurité pour les environnements sensibles.

RLS Power bi vs RLS SQL natif : que choisir ?

| critère | RLS Power bi | RLS SQL natif |

|---|---|---|

| niveau de contrôle | rapport et modèle sémantique | base de données |

| s’applique aux admins | non | oui |

| complexité de mise en œuvre | moyenne | élevée |

| recommandé pour | rapports Power bi | sources DirectQuery |

Pour les connexions DirectQuery sur Azure SQL, il est recommandé de combiner RLS Power bi avec le chiffrement Always encrypted pour une protection maximale.

La gestion API et sécurité ACD illustre comment des intégrations spécialisées peuvent renforcer la sécurité des flux comptables automatisés.

conseil de pro: testez systématiquement chaque rôle RLS avec un compte utilisateur réel, pas seulement avec votre compte administrateur. Les admins contournent les règles RLS par conception, ce qui peut créer une fausse impression de sécurité lors des tests.

détecter et prévenir les fuites de données sensibles

Le chiffrement met la donnée à l’abri, mais il est aussi impératif d’anticiper les fuites lors des exports ou du partage. Un employé qui exporte un rapport FEC vers sa messagerie personnelle représente un risque aussi grave qu’une attaque externe.

étiquettes de sensibilité : classifier pour protéger

Microsoft purview permet de créer des étiquettes adaptées à vos données comptables. Une classification en trois niveaux fonctionne bien pour la plupart des cabinets : données internes (usage courant), données confidentielles (accès restreint aux équipes comptables), et données hautement confidentielles (FEC, données de paie, rapports de consolidation).

Ces étiquettes suivent la donnée partout : dans Power bi, dans Excel exporté, dans les emails. Si un fichier marqué “hautement confidentiel” est joint à un email externe, une alerte est déclenchée automatiquement.

politiques DLP : bloquer avant que la fuite ne se produise

Les étiquettes de sensibilité Microsoft purview et les politiques DLP permettent de détecter et bloquer les exports non autorisés de données financières. En pratique, vous pouvez configurer des règles qui bloquent l’export d’un rapport contenant des données comptables vers un domaine email non autorisé, ou qui exigent une justification avant tout téléchargement de fichier sensible.

“Les politiques DLP ne remplacent pas la vigilance humaine, mais transforment la surveillance manuelle en processus automatisé et traçable.”

suivi et automatisation des alertes

- activez les journaux d’audit Power bi pour enregistrer chaque action : consultation, export, partage, modification.

- configurez des alertes automatiques dans Azure Monitor pour les comportements anormaux : connexions hors horaires habituels, volumes d’exports inhabituels.

- intégrez ces alertes dans votre processus de réponse aux incidents pour une réaction rapide.

L’intégration Microsoft fabric centralise ces capacités de surveillance dans une plateforme unifiée, simplifiant la gestion des alertes pour les équipes IT.

Les pièges à éviter et retours terrain sur la sécurisation comptable

Une fois toutes les étapes techniques abordées, partageons ce que révèle la pratique du terrain. Le piège le plus fréquent que nous observons est de confondre contrôle d’accès et sécurité complète. Des droits bien configurés dans Azure AD ne protègent pas contre un utilisateur légitime qui exporte des données vers un support non sécurisé, ou contre un prestataire externe dont le compte n’a pas été désactivé après la fin de sa mission.

La sécurité réelle s’obtient par la superposition des couches, pas par une seule mesure parfaite. L’audit Power bi régulier valide que chaque couche fonctionne toujours comme prévu, notamment après une mise à jour de plateforme ou un changement d’équipe. Les audits SOC2 et les contrôles liés au règlement général sur la protection des données récompensent précisément cette discipline de supervision continue.

Enfin, la formation des utilisateurs reste sous-estimée. Un comptable qui ne comprend pas pourquoi il ne peut pas envoyer un rapport par email personnel est un risque, pas un allié. Former les équipes aux risques sociaux et techniques transforme chaque collaborateur en acteur de la sécurité. La combinaison de l’automatisation et de la vigilance humaine est ce qui distingue les organisations résilientes de celles qui subissent les incidents.

Passez à l’action avec les experts Power bi et Azure

Pour sécuriser efficacement vos données comptables, l’expertise technique et la connaissance métier doivent avancer ensemble. C’est exactement ce que propose biworks.

En tant que consultant bi Power bi certifié Microsoft, biworks accompagne les entreprises et cabinets comptables dans la mise en œuvre de stratégies de sécurité adaptées à leurs contraintes réelles. Des solutions Power bi sur mesure aux audits de conformité, en passant par le déploiement de tableaux de bord sécurisés comme le dashboard Power bi FEC SaaS, biworks vous accompagne à chaque étape. contactez nos experts pour une démonstration ou un audit initial de votre environnement Power bi.

Questions fréquentes sur la sécurisation des données comptables

faut-il activer le chiffrement des données au repos et en transit dans Power bi?

Oui, cela réduit considérablement le risque de vol ou d’accès illicite. L’activation AES-256 et TLS 1.2+ dans Power bi est indispensable pour garantir la conformité des données comptables sensibles.

les politiques DLP arrêtent-elle tous les risques de fuite de données financières?

Elles préviennent la majorité des exfiltrations accidentelles ou malveillantes, mais doivent être combinées avec la formation et l’audit continu. Les politiques DLP et étiquettes de sensibilité forment une couche essentielle, pas une solution isolée.

comment gérer l’accès différencié entre comptables, IT et auditeurs externes dans Power bi?

Utilisez Azure AD pour créer des groupes distincts, activez le MFA et le SSO, et attribuez le rôle viewer aux profils externes pour limiter les privilèges. L’Azure AD centralisé avec MFA est la référence recommandée pour ce type de gestion.

RLS garantit-il que seuls les utilisateurs autorisés voient leurs propres écritures comptables?

RLS est très efficace pour les utilisateurs standards, mais il ne s’applique pas aux administrateurs ni aux comptes de service. Les rôles admins et contributors contournent les règles RLS par conception, ce qui impose de tester chaque rôle individuellement pour valider la segmentation.